Upadek legendy

7 lipca 2009, 15:26Upadła jedna z legend Internetu, firma CompuServe. Została ona zamknięta przez swojego właściciela - AOL - po 30 latach działalności w Sieci.

El Niño a hiszpanka

17 września 2009, 11:49Zjawisko El Niño mogło przyczynić się do wielu śmiertelnych ofiar podczas... epidemii hiszpanki w 1918 roku. Tak przynajmniej wynika z badań przeprowadzonych przez oceanografa, profesora Benjamina Giese z Texas A&M University.

Nie chcą neutralności internetu

2 listopada 2009, 11:55Pomysłom regulowania internetu sprzeciwia się coraz większa liczba prawodawców. Marsha Blackburn, deputowana do Izby Reprezentantów, zaproponowała właśnie ustawę Real Stimulus Act of 2009, która zabrania FCC niepotrzebnego nakładania uregulowań na internet.

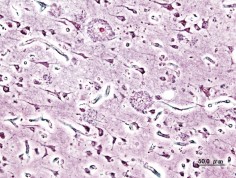

Rewolucja w myśleniu o alzheimeryzmie?

12 grudnia 2009, 09:56Zmiany w mózgu uznawane dotąd za bezpośrednią przyczynę obumierania neuronów związanego z chorobą Alzheimera mogą w rzeczywistości pełnić... funkcję ochronną - twierdzą badacze z instytutu Salk.

Powstała baza danych o defibrylatorach

31 stycznia 2010, 09:27Pozarządowa organizacja First Aid Corps opracowała bardzo proste, lecz skuteczne narzędzie znacząco zwiększające szanse na przeżycie ofiar ataku serca. Jest nim aplikacja dla telefonów komórkowych oraz komputerów łącząca w sobie funkcje mapy oraz lokalizatora automatycznych defibrylatorów zewnętrznych (ang. automatic external defibrillator - AED) - urządzeń niezwykle ważnych dla skutecznego udzielenia pierwszej pomocy.

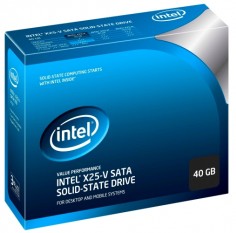

Wojna cenowa na rynku SSD?

16 marca 2010, 10:55Niedawno informowaliśmy o tanim SSD firmy OCZ. Tymczasem Intel, uznany za najlepszego producenta tego typu urządzeń, zaoferował niedrogi 40-gigabajtowy dysk SSD. Urządzenie X25-V Value SATA SSD kosztuje w hurcie (po 1000 sztuk) 125 dolarów.

Zadowolenie ma kształt U

18 maja 2010, 16:01Podobno życie zaczyna się po czterdziestce, jednak amerykańskie badania dowodzą, że, przynajmniej w Stanach Zjednoczonych, po pięćdziesiątce. Z opublikowanego w PNAS studium dowiadujemy się, że wykres życiowej satysfakcji ma kształt litery U. Krzywa ciągle opada, osiągając najniższy poziom w pierwszej połowie szóstego dziesięciolecia życia i od tej pory bez przerwy rośnie.

100 watów z półprzewodnika

20 lipca 2010, 12:03Specjaliści z Sony i Tohoku University pracujący pod kierunkiem profesora Hiroyukiego Yokoyamy z New Industry Creation Hatchery Center (NICHe) opracowali bardzo silny niebiesko-fioletowy laser, który przyda się do zapisywania danych na wielką skalę oraz do produkcji w skali nano.

The Pirate Bay niedostępna

7 września 2010, 16:11Witryna The Pirate Bay jest niedostępna. Jak donoszą media to wynik skoordynowanych nalotów policyjnych przeprowadzonych w kilkunastu krajach Europy.

Programowe ulepszanie żywności

28 października 2010, 15:43Obecność komputerów w każdej dziedzinie życia nie powinna już zaskakiwać, ale w technologii żywności? Specjalne oprogramowanie TagFinder pomoże firmie Metabolomic Discoveries GmbH ulepszać produkty żywnościowe.